Des enregistreurs de frappes camouflés en chargeurs USB

Des enregistreurs de frappes camouflés en chargeurs USBLe FBI demande à ses partenaires de lindustrie privée dêtre plus vigilants 15 mois après le début de KeySweeper

Le FBI a publié un PDF qui décrit comment des chargeurs USB génériques peuvent être utilisés pour espionner les frappes de clavier. « Sils sont placés stratégiquement dans un bureau ou un autre endroit où les individus peuvent utiliser des appareils sans fil, une personne malveillante pourrait potentiellement récolter des informations personnelles, la propriété intellectuelle, des secrets commerciaux, des mots de passe ou d'autres informations sensibles. Comme les données sont interceptées avant d'atteindre le CPU, les responsables de sécurité ne peuvent pas se rendre compte de cette interception de données sensibles », écrit le FBI.

Cette notification est venue 15 mois après que le hacker white-hat Samy Kamkar a mis au point son keyloggeur capable dintercepter toutes les frappes sur un clavier Microsoft sans fil. Un keyloggeur est un logiciel capable d'enregistrer et capter toutes les frappes sur un clavier sans fil. Le keyloggeur en question ici a été baptisé KeySweeper qu'on peut traduire par « chercheur de touches ».

Lappareil composé dun Arduino placé dans un chargeur USB pour camoufler son usage, peut être branché. Pendant ce temps, il enregistre chaque touche appuyée sur le clavier dans sa mémoire ou carrément envoie ces données en ligne à laide dune puce GSM, une interface web permet alors de les capter.

Chargeur USB camouflant le KeySweeper

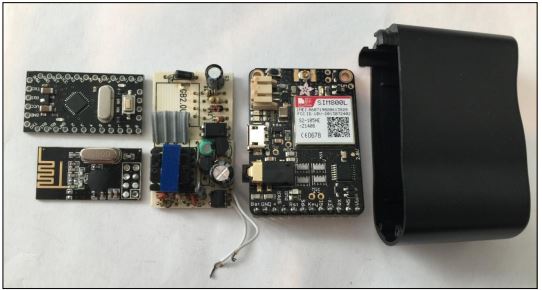

Le KeySweeper démonté. On peut voir la carte Arduino, un moniteur RF et une carte SIM

On se demande pourquoi le FBI a attendu 15 mois avant de prévenir ses partenaires de l'industrie privée à propos de cette menace. Quant à Microsoft, des responsables ont précisé que cette attaque ne concerne que les appareils sans fil qui nutilisent pas une cryptographie forte pour chiffrer les données transmises entre le clavier et lordinateur. La firme a affirmé que ses claviers manufacturés après 2011 utilisent un chiffrement standard avancé, et de ce fait, ils sont protégés contre toute attaque de sniffing.

Source : FBI

Qu'en pensez-vous ?

Qu'en pensez-vous ?

Vous avez lu gratuitement 5 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.