PREC : un nouvel outil pour détecter et stopper les malwares Android

PREC : un nouvel outil pour détecter et stopper les malwares Androiddéveloppé en C par des chercheurs américains

Une récente étude de F-Secure a révélé que 97% des malwares ciblent la plateforme Android de Google. Une révélation qui devrait inquiéter les utilisateurs de smartphones. Cependant, des chercheurs de l'université de Caroline du Nord aux USA ont présenté un utilitaire de sécurité dénommé Practical Root Exploit Containment (PREC) lors de la conférence sur les données et la sécurité des applications (CODASPY) qui s'est déroulée du 3 au 5 mars à San Antonio au Texas. Les objectifs principaux de PREC sont la détection et la neutralisation des logiciels malveillants sur les appareils fonctionnant sous Android.

Cet outil, conçu en C, permet une détection plus efficace des malwares contrairement à la méthode de détection dynamique utilisée couramment par les galeries d'applications. Celle-ci consistait uniquement à faire une comparaison du fonctionnement de l'application avec une base de données. Elle n'est pas très fiable, car les logiciels malveillants ont la possibilité de simuler un comportement normal pour contourner les mesures de sécurité. Parfois, les logiciels malveillants arrivent à disposer d'un accès administrateur pour dérober des informations ou modifier les paramètres du terminal.

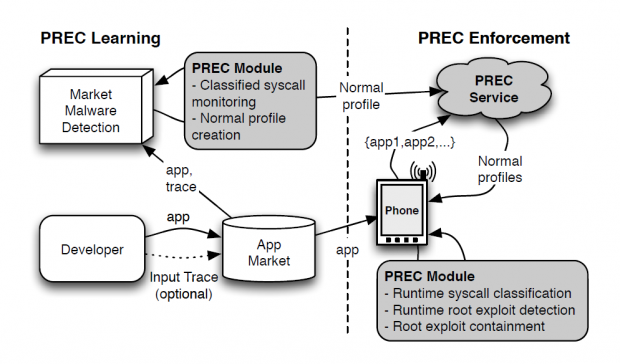

Les chercheurs stipulent que la majorité des programmes malveillants sont écrits en C car il est difficile de passer les barrières de sécurité de la machine virtuelle de Java. C'est ce constat qui les aurait poussé à mettre au point un programme C pour lutter contre les menaces. PREC fonctionne en deux étapes :

- à la réception de l'application proposée par le développeur, la galerie d'applications effectue un premier test en utilisant un système de détection dynamique. Si le test est concluant, le profil de fonctionnement de l'application sera transmis à l'outil PREC ;

- après installation d'une application par un utilisateur, il procède à son analyse afin de détecter d'éventuelles intrusions.

Les particularités de PREC se résument comme suit :

- utilisation du code natif écrit en C pour faire face aux menaces. D'après les chercheurs, les logiciels malveillants utilisent du code natif afin d'obtenir des accès administrateurs ;

- détection et neutralisation des malwares les plus dangereux disposant d'un accès administrateur sur les terminaux.

Les chercheurs envisagent de conquérir la plupart des plateformes mobiles dont Android en priorité. Ils ont testé l'utilitaire sur 150 applications dont 10 étaient infectées. PREC a pu détecter et neutraliser toutes les menaces existantes dans les applications infectées.

Source : Document des chercheurs

Et vous ?

Que pensez-vous de cet outil ?

Que pensez-vous de cet outil ? Comptez-vous l'utiliser ?

Comptez-vous l'utiliser ?

Vous avez lu gratuitement 3 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.