Open source, épée à double tranchant ?

Open source, épée à double tranchant ?Le code de FileZilla exploité pour créer une version malveillante quasi identique

Les développeurs dAvast ont récemment découvert un programme malveillant dans le client FTP FileZilla. Létude effectuée sur le malware a été publiée dans un billet sur le blog de léditeur dantivirus.

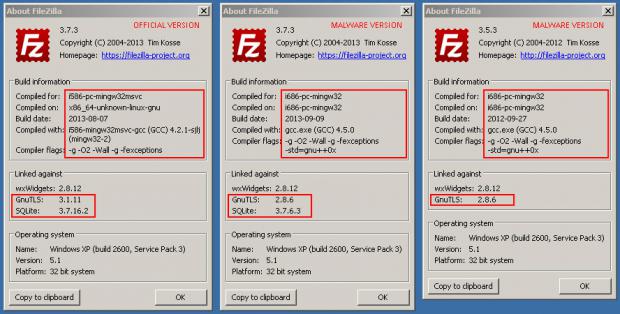

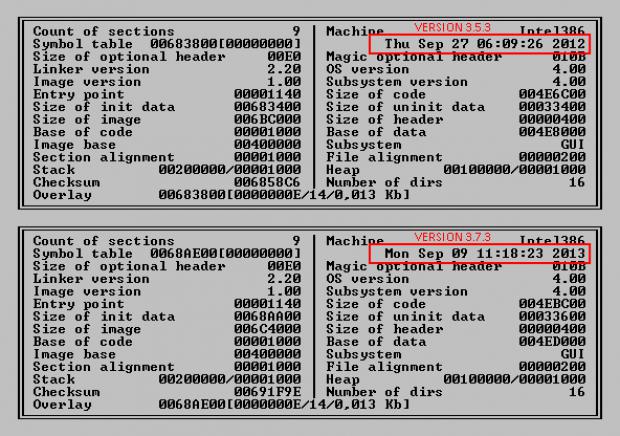

En effet, il existe des versions du client FTP FileZilla vérolées. FileZilla est un programme open source. Son code source a été modifié par des développeurs malintentionnés en vue de voler les informations didentification FTP et SFTP des utilisateurs. Les internautes utilisant des serveurs FTP pour leurs téléchargements font face à de grands risques dinfection. « Le client FTP malveillant installé ressemble à la version officielle et il est entièrement fonctionnel ! Vous ne pouvez pas détecter de comportement suspect, y compris concernant les entrées dans le registre système, de la communication ou de changements au niveau de linterface », peut-on lire dans le billet. Les versions du client FileZilla concernées sont les versions 3.7.3 et 3.5.3. Elles possèdent une interface graphique très semblable à celle officielle. Néanmoins, de fausses informations se sont glissées au niveau de la partie « À propos de FileZilla », concernant la version du SGBD SQLite utilisée.

Dautres dissemblances ont été remarquées au niveau de la taille des versions vérolées qui pèsent seulement 6,8 Mo et la présence de deux nouveaux fichiers dll : ibgcc_s_dw2-1.dll et libstdc+ + 6.dll. « Toute tentative de mise à jour de lapplication échoue », explique Avast. Cette version malveillante a été compilée en Septembre 2012.

Le programme est utilisé sur de faux sites de téléchargements avec de fausses informations et est présenté comme étant la version originale. Les utilisateurs peuvent ne pas se rendre compte du téléchargement à linstallation, car le malware procède de la même manière que loriginal. La seule différence pouvant être remarquée lors de linstallation se trouve au niveau de la version du logiciel NullSoft utilisée.

Cependant, les développeurs dAvast ont réussi à obtenir plus dinformations sur le processus de fonctionnement du faux programme : « Nous avons trouvé les détails de connexion des pirates après une analyse approfondie. Les auteurs de malwares abusent souvent du code source ouvert afin dy ajouter leurs propres fonctions détournées ». Lobjectif du programme malveillant serait denvoyer les informations didentification dérobées à un serveur se situant en Allemagne. Ils « ont utilisé une méthode très puissante et discrète » permettant au programme de contourner le pare-feu. Ils utilisent des sites web du nom de domaine russe Naunet qui ne fournit pas les informations concernant le client.

Suite aux annonces de la société Avast à propos du malware, FileZilla a invité les utilisateurs à utiliser son site officiel ou celui de SourceForge pour télécharger les versions officielles du client FTP. Un conseil approuvé par les développeurs dAvast qui demandent aux utilisateurs du client FTP FileZilla deffectuer leurs téléchargements sur des sites de confiance.

Source : Blog Avast, FileZilla

Et vous ?

Avez-vous déjà rencontré ce faux FileZilla ?

Avez-vous déjà rencontré ce faux FileZilla ? Quen pensez-vous ?

Quen pensez-vous ?

Vous avez lu gratuitement 5 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Sans déconner, personne (les particuliers) ne relisent les sources code des gros projets comme celui-ci.

Sans déconner, personne (les particuliers) ne relisent les sources code des gros projets comme celui-ci.