OVH victime de la plus violente attaque DDoS jamais enregistrée,

OVH victime de la plus violente attaque DDoS jamais enregistrée, par un botnet de caméras connectées qui n'étaient pas sécurisées

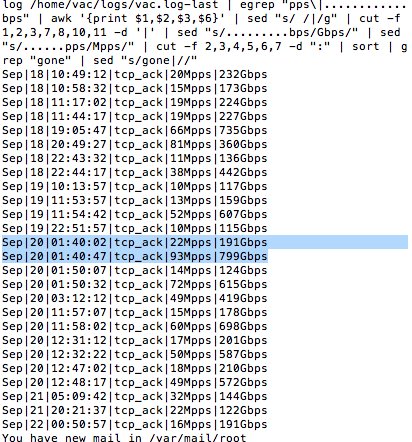

OVH, lun des hébergeurs les plus importants en Europe, a été victime dune attaque par déni de service avec un débit supérieur au térabit par seconde. Cest le fondateur et actuel dirigeant dOVH, Octave Klaba, qui la annoncé dans un tweet. Il a partagé une capture décran où sont listées uniquement les attaques de plus de 100 Gbps. « Vous pouvez voir que les DDoS simultanés sont proches de 1 Tbps », a-t-il indiqué en affichant la capture ci-dessous.

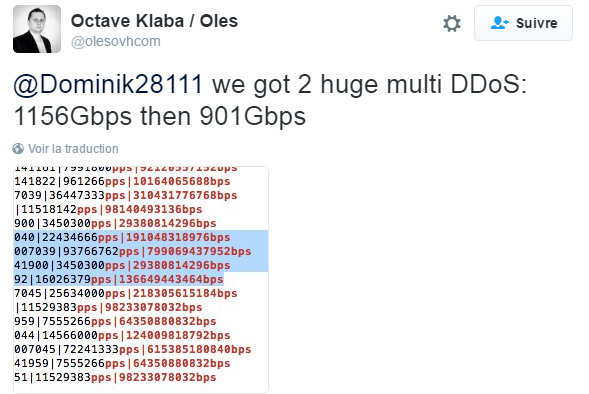

Il a également partagé une capture décran qui prouve que les attaques visant OVH ont atteint des pics de trafic respectifs de 1156Gbps puis 901Gbps.

Selon lui, cette attaque est due à un botnet qui est constitué de 145 607 caméras de surveillances IP, visiblement non protégées, et qui ont été capables de lancer une attaque DDoS de plus de 1,5 térabit par seconde.

À en croire le chercheur en sécurité Mustafa Al-Bassam, il sagissait là de la plus violente attaque DDoS jamais enregistrée dans lhistoire de lInternet : « un botnet de caméras insécurisées a littéralement provoqué lattaque DDoS la plus lourde du monde », a-t-il indiqué dans un tweet.

Une attaque qui na toutefois pas réussi à faire plier les serveurs dOVH même si elle a provoqué quelques ralentissements. La question quil convient tout de même de se poser cest : que ce serait-il passé si lattaque avait été dirigé vers une autre structure dhébergement plus modeste ? Il faut dire que cette situation sera sans doute appelée à se reproduire. Les chercheurs en sécurité multiplient les rapports sur la faiblesse de la sécurité des objets connectées comme le réfrigérateur RF28HMELBSR de Samsung : bien que l'appareil prenne en compte les connexions chiffrées en SSL / TLS, il ne vérifiait pas l'authenticité des certificats, permettant ainsi la réalisation dune attaque de type « Man in the middle » pour intercepter les données de connexion.

Notons quil ne sagit pas là dune première attaque réalisé par un botnet dobjets connectés. En 2014 oar exemple, la société de sécurité Proofpoint avait déjà repéré un botnet dobjets connectés, dédié à lenvoi de spam et de courriels infectés.

Il ne sagit même pas de la première attaque par déni de service qui sappuie sur des caméras connectées. En octobre 2015, les chercheurs dIncapsula avaient découvert des attaques DDoS provenant dun botnet de 900 caméras connectées. En juin 2016, la société Sucuri avait détecté un botnet de 25.000 caméras connectées.

Arnaud Cassagne, Directeur du développement de lintégrateur Cheapset, groupe Newlode, livre son analyse sur lutilisation dobjets connectés pour réaliser ce type dattaques, tout en prédisant une montée en puissance de ce types de cas :

« La sécurité des objets connectés est encore aujourdhui clairement défaillante. Penchons-nous sur la réalité des sociétés qui fournissent des objets connectés :

- elles utilisent des logiciels libres comme base de développement, et les systèmes dexploitation sont souvent faillibles.

- internet est la solution la plus rentable et la plus simple pour linterconnexion des objets avec leurs « centres de contrôle ». Les moyens déchanges ne sont pas toujours sécurisés (versions de SSL / TLS pas à jour, donc potentiellement vulnérable).

- des contraintes de temps pour se positionner sur un marché. Il faut aller vite à lessentiel. La sécurité se retrouve souvent mise sur la touche. Le focus est mis sur lergonomie et le design.

- le mode connecté 24/24 7/7 fait quil est très compliqué de faire des mises à jour et de corriger les failles.

Pour toutes ces raisons, les objets connectés, qui sont de plus en plus nombreux et performants, sont la cible des périodes. Grâce aux objets connectés, il est très facile pour les cybercriminels de définir le moment idéal de la journée pour pirater une machine domestique connectée - et potentiellement créer un botnet pour mener des attaques denvergure ou voler des données. Il leur suffit daccéder aux caméras sur IP installées, ou encore de consulter les données du thermostat connecté de la maison pour connaître les heures de présence des habitants

Nous pouvons clairement prédire aujourdhui quil y aura de plus en plus dattaques de ce type. Les objets connectés sont plus faciles à trouver que les équipements installés sur un réseau dentreprises mieux sécurisé. Nous observons aujourdhui que des entreprises disposant dun grand nombre de mécanismes de sécurité se font quand même voler des données. Alors que penser dune infrastructure IoT (Internet des objets) un peu plus jeune

La sécurité sera demain le nerf de la guerre pour les éditeurs. Mais la sécurité est coûteuse, et nécessite de prendre du temps, et davoir des ressources. Il faudra surement plusieurs attaques massives et visibles avant que tous les acteurs fassent le nécessaire. Les grosses entreprises le font pour la plupart, car elles avaient déjà une démarche au sein de leurs infrastructures. Mais les plus petits nont pas forcément cette maturité, ni les moyens nécessaires.

Comment se prémunir ? En analysant les risques, et en essayant de réduire la surface dexposition. Cest assez naturel pour une entreprise, mais moins pour les particuliers. La sensibilisation du grand public nest pas simple. Les éditeurs devraient néanmoins partager quelques bonnes pratiques ».

Source : Tweet Mustapha Al-Bassam, Tweet Octave Klaba

Voir aussi :

Des hackers ont détourné des centaines de caméras de surveillance pour mener des attaques DDoS en utilisant l'outil dédié LizardStresser

Des hackers ont détourné des centaines de caméras de surveillance pour mener des attaques DDoS en utilisant l'outil dédié LizardStresser

Vous avez lu gratuitement 9 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.